Roger Dingledine z Tor: „Model biznesowy Google’a opiera się na szpiegowaniu użytkowników”

„Model biznesowy Google opiera się na szpiegowaniu użytkowników”: Roger Dingledine jest jednym z założycieli Tor , projektu, którego celem jest ochrona prywatności w Internecie w erze nieustannego nadzoru: duże amerykańskie firmy technologiczne, takie jak Google, Amazon i Meta (Facebook), rejestrują każdą odwiedzaną przez nas stronę, zbierają nasze dane i wykorzystują je do napędzania globalnego rynku ukierunkowanych reklam.

Działalność firmy polega na personalizacji reklam poprzez sprzedaż plików cookie i danych przeglądania w celu tworzenia profili użytkowników i oferowania reklamodawcom ukierunkowanych odbiorców. Alphabet, spółka macierzysta Google, działa jako jeden z największych brokerów danych na świecie, co doprowadziło nawet do pozwu antymonopolowego w tym roku, a w zeszłym do wyjaśnienia, że „tryb incognito” nie jest tak prywatny, jak sądzili użytkownicy.

W tym kontekście Tor to coś więcej niż alternatywna przeglądarka: to projekt na rzecz bardziej prywatnego, wolnego i anonimowego internetu. Jego nazwa pochodzi od słowa „The Onion Router” , nawiązując do sposobu, w jaki system „otula” ruch warstwami szyfrowania, które przeskakują między węzłami, aby ukryć źródło połączenia. Powstał w Laboratorium Badawczym Marynarki Wojennej Stanów Zjednoczonych jako przeciwwaga dla dominującego modelu masowego nadzoru, który według socjolog Shoshany Zuboff jest definiowany jako „kapitalizm nadzoru”.

Tor zyskał na sile w krajach z cenzurą, odgrywając kluczową rolę podczas Arabskiej Wiosny. Dziś media takie jak „The New York Times”, BBC, ProPublica i Deutsche Welle oferują wersje swoich stron dostępne za pośrednictwem serwisów onion . Nie obyło się bez kontrowersji: anonimowość otwiera drzwi do tzw. dark webu , gdzie działają nielegalne rynki, fora i tajne serwisy, a także strony z wyciekami wykorzystywane przez grupy ransomware.

Dingledine, amerykański badacz bezpieczeństwa komputerowego i programista, jest absolwentem matematyki oraz inżynierii elektrycznej i komputerowej Massachusetts Institute of Technology (MIT). Przebywał w Argentynie na konferencji hakerów Ekoparty , zorganizowanej przez Freedom Village , przestrzeń „stworzoną, by odzyskać kontrolę nad naszą prywatnością i danymi”.

„Rozmowy z zespołem Tor na DEF CON trwały dwa lata. Trudno było przekonać Rogera, żeby przyjechał, ale po rozmowie osobistej wyraził chęć przyjazdu i wyjaśnienia projektu Argentynie” – wyjaśnił Federico Bustos (Fico) z Village.

Po przemówieniu otwierającym Ekoparty porozmawiał w cztery oczy z Clarín .

Google szpiegowało użytkowników w trybie incognito, jak ujawniono w grudniu 2024 r. Zdjęcie: Shutterstock

Google szpiegowało użytkowników w trybie incognito, jak ujawniono w grudniu 2024 r. Zdjęcie: Shutterstock—Jak opisałby Pan typowe doświadczenie użytkownika w sieci, na przykład w Google Chrome, najpopularniejszą przeglądarce na świecie? Co dzieje się za kulisami, czego użytkownik nie widzi?

—Prawie każda odwiedzana przez nas strona internetowa zawiera jakiś rodzaj modułu śledzącego, od odwiedzanej strony po polubienie na Instagramie czy Facebooku. Wszystko to dzieje się w tle: wiele firm (głównie amerykańskich, takich jak Google, Amazon, Apple i Meta) gromadzi listy odwiedzanych przez Ciebie stron i wykorzystuje je przede wszystkim do wyświetlania Ci bardziej ukierunkowanych reklam. Okazuje się jednak, że wykorzystują te informacje również do innych, poważniejszych celów.

„Jednym z przykładów, o których wspomniałem w wystąpieniu, była kobieta z Nebraski, która zaszła w ciążę w wieku 16 lub 17 lat i rozmawiała z matką na Facebook Messengerze o tym, czy dokonać aborcji . Facebook ostatecznie przekazał te informacje organom ścigania, a ponieważ aborcja jest nielegalna w Nebrasce, kobieta jest teraz ścigana. To tylko jeden z przykładów pokazujących, że gdy twoje dane trafią do czyjejś bazy danych, tracisz nad nimi kontrolę . Nie możesz decydować, co z nimi zrobią”.

—Przeciętny użytkownik myśli, że Google to tylko pasek wyszukiwania. Ale w swoim wystąpieniu powiedziałeś, że jego działalność opiera się na szpiegowaniu użytkowników. Co miałeś na myśli?

Tak, Google to ogromna, nastawiona na zysk korporacja, której model biznesowy opiera się na szpiegowaniu. Wszystko kręci się wokół reklam. Pomyśl o YouTube [Google jest właścicielem platformy]. Platforma nie chce, żebyś oglądał najlepsze filmy; chce móc wyświetlać Ci reklamy. A żeby wyświetlać Ci najbardziej dochodowe reklamy, musi wiedzieć o Tobie więcej. W ten sposób może powiedzieć reklamodawcom: „To są typy osób, którym chcesz wyświetlać swoje reklamy – możemy to zrobić bardzo precyzyjnie”. Im więcej o Tobie wiedzą, tym więcej mogą pobierać od reklamodawców. To cała branża firm, które zarabiają, wiedząc o Tobie absolutnie wszystko: ich biznes to szpiegowanie, inwigilacja.

—Niektóre przeglądarki, takie jak Brave, prezentują się jako bardziej prywatne. Co o nich sądzisz?

Uwielbiam fakt, że Brave istnieje i lubię zespół, który go rozwija. Ale stoją przed prawdziwym wyzwaniem: przeglądarka Tor jest oparta na Firefoksie, a Brave na Chrome ( Chromium ). A Chrome ma wiele poważnych problemów z prywatnością, które są bardzo trudne do rozwiązania. Poświęciliśmy dekady naprawianiu luk w ochronie prywatności w Firefoksie, aby przeglądarka Tor zapewniała bezpieczeństwo. Z kolei Google nie jest zainteresowane ulepszaniem Chrome pod tym względem. Istnieją więc dwa problemy: po pierwsze, Chrome ma ogromną liczbę nierozwiązanych problemów z prywatnością. Po drugie, jego konstrukcja nie pozwala nawet na łatwe ich rozwiązanie.

—OpenAI ogłosiło w zeszłym tygodniu własną przeglądarkę Atlas , z pomysłem agentów, którzy będą działać za użytkownika. Co sądzisz o tej koncepcji przeglądarki, która działa w imieniu użytkownika?

„Jeśli chodzi o tę całą sztuczną inteligencję, większość z tego kończy się czystym szumem . Niewiele wiem o tym konkretnym przypadku, ale byłbym zaskoczony, gdyby to faktycznie zadziałało, i nie zdziwiłbym się, gdyby to była tylko kolejna przejściowa moda. Podoba mi się idea „agentów” w pierwotnym rozumieniu sztucznej inteligencji, sprzed całej tej fali modeli językowych: programy, które wiedzą, czego chcesz i robią za ciebie rzeczy. Chciałbym żyć w świecie, w którym to faktycznie działa. Ale nie jestem pewien, na ile ma to związek z wielkimi korporacjami zarabiającymi krocie i wydającymi je na prąd”.

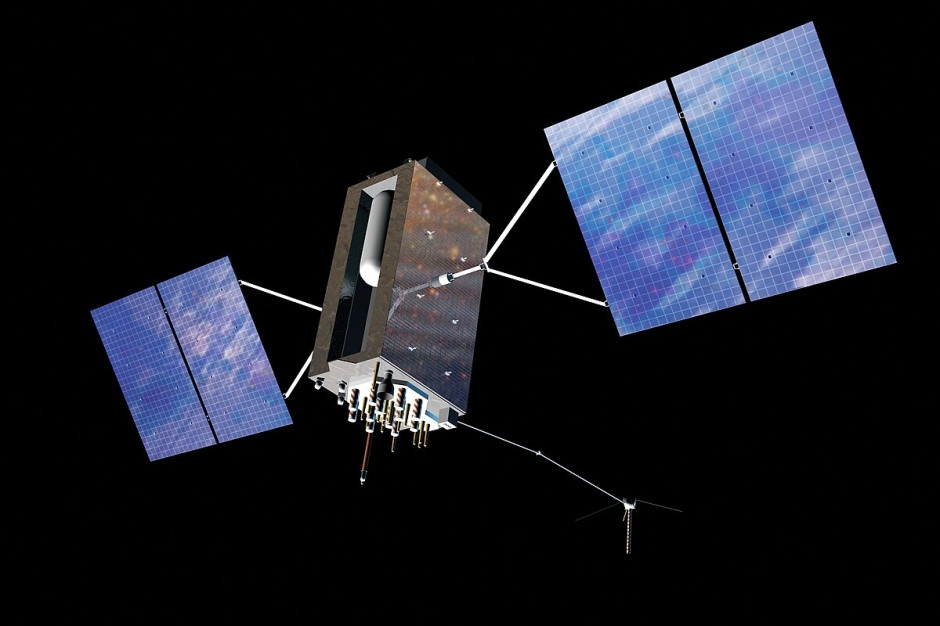

Router cebulowy: Przeglądarka kieruje ruch sieciowy przez różne warstwy, aby chronić prywatność użytkownika. Zdjęcie: Shutterstock

Router cebulowy: Przeglądarka kieruje ruch sieciowy przez różne warstwy, aby chronić prywatność użytkownika. Zdjęcie: Shutterstock—Ilu użytkowników ma Tor? Które kraje korzystają z niego najczęściej?

„Mamy użytkowników na całym świecie. Wielu w Stanach Zjednoczonych, Niemczech i ogólnie w Europie. Mamy też wielu w Rosji i Iranie, ponieważ starają się ominąć cenzurę. Dlatego opracowujemy wtyczki, które pozwalają łączyć się z siecią Tor nawet z obszarów, gdzie jest ona zablokowana. Problem polega na tym, że mierzenie poziomu anonimowości jest skomplikowane. Kilka lat temu, w jednym z tych badań, oszacowano, że Tor korzysta z około 8 milionów użytkowników dziennie”.

—Tor to projekt wspólny, ale w Argentynie zdarzały się przypadki aresztowania użytkowników przez policję za uruchamianie węzłów w sieci. Czy korzystanie z węzła Tor jest niebezpieczne?

— Nigdy nie należy uruchamiać „węzła wyjściowego” w domu [to ostatni serwer, przez który przechodzi ruch przed dotarciem do celu]. To powinno zostać powierzone dostawcy usług internetowych, uniwersytetowi lub firmie . Na całym świecie istnieją organizacje zarządzające węzłami wyjściowymi. Na przykład we Francji, Holandii, Niemczech, Szwecji i Kanadzie istnieją organizacje non-profit (niektóre z nich wywodzą się ze społeczności hakerów), które tworzą podmioty do obsługi tych węzłów wyjściowych. Podmioty te wynajmują przestrzeń serwerową lub znają kogoś w firmie telekomunikacyjnej i zarządzają ich uruchomieniem.

—Czy podmioty i firmy są świadome ryzyka, jakie to może nieść?

„Musimy nauczyć organy ścigania, czym jest Tor i dlaczego jest ważny. W Stanach Zjednoczonych i Europie wykonaliśmy kawał dobrej roboty: wielu agentów FBI już wie, czym jest Tor i dlaczego pukanie do czyichś drzwi o 6 rano ostatecznie nie pomoże im rozwiązać sprawy”.

Dingledine podczas swojego wystąpienia na Ekoparty w zeszłym tygodniu. Zdjęcie: Luciano Thieberger

Dingledine podczas swojego wystąpienia na Ekoparty w zeszłym tygodniu. Zdjęcie: Luciano Thieberger—Jak można wnieść swój wkład, nie uruchamiając przy tym węzła wyjściowego i nie narażając się na ryzyko?

Istnieją inne sposoby, aby pomóc. Jednym z nich jest Snowflake : narzędzie maskujące ruch. Wiele osób korzysta z serwerów proxy Snowflake w domu lub na telefonach, aby umożliwić osobom z Rosji lub Iranu, które są zablokowane, dostęp do sieci Tor za pośrednictwem tych serwerów proxy .

—Toczy się debata na temat finansowania Tora przez rząd USA, a niektórzy twierdzą, że staje się on przynętą dla cyberprzestępców. Co o tym sądzisz?

„Rząd to nie tylko jedna osoba. Składa się z wielu osób, a niektóre z nich zajmują się wyłącznie egzekwowaniem prawa. Niektórzy korzystają z Tora, a inni są na niego wściekli. To nie jest tak, że rząd USA przychodzi i mówi: »Chcemy wam dać pieniądze«. Raczej mówimy: »Cześć, będziemy prowadzić szkolenia w Wenezueli, Ugandzie i innych miejscach, gdzie potrzeba więcej wolności. Czy moglibyście nam pomóc to sfinansować?«. Następnie przygotowujemy wnioski o dofinansowanie, dokładnie opisujemy, co zamierzamy zrobić, i mamy nadzieję, że zdecydują się nam przekazać fundusze”.

—Kto jeszcze z niego korzysta oprócz rządów?

—Jak już wspomniałem, często „zapraszam” się na konferencje organów ścigania, aby uczyć ich o Torze, a częścią tego jest pomaganie im zrozumieć, że oni też mogą z niego korzystać. Sieć Tor potrzebuje wielu różnych użytkowników. Nie chodzi tylko o finansowanie, ale także o edukację i budowanie społeczności , nie tylko na dużych konferencjach hakerskich, takich jak ta, ale także w bardziej przyziemnych zakątkach świata korporacji i administracji publicznej.

Dingledine uważa, że korzystanie z darknetu szkodzi projektowi. Zdjęcie: Luciano Thieberger

Dingledine uważa, że korzystanie z darknetu szkodzi projektowi. Zdjęcie: Luciano Thieberger—Grupy cyberprzestępców ransomware wykorzystują Tor do wymuszania od firm i rządów ujawnienia wycieków danych. Co sądzisz o tym problemie?

„To świetne pytanie. Przede wszystkim smuci mnie, a nawet złości, że wykorzystują moje narzędzie do cyberprzestępczości . Staramy się pomagać ludziom na całym świecie w zwiększaniu bezpieczeństwa, a oni robią dokładnie coś odwrotnego: zmniejszają bezpieczeństwo ludzi i, co więcej, podsycają gniew wobec Tora. To dwa powody, dla których chciałbym, żeby przestali. Zwłaszcza że te grupy nawet nie potrzebują Tora. Decydują się na tworzenie swoich stron z ransomware jako serwisów cebulowych, ale mogliby je hostować na rosyjskich serwerach i nikt nie byłby w stanie ich wyłączyć. Może robią to, bo „wygląda to fajnie” albo dlatego, że uważają za interesujące korzystanie z czegoś, co brzmi wyrafinowanie”.

—Dlaczego Twoim zdaniem wybrali Tor, poza anonimowością?

„Nie mam jednoznacznej odpowiedzi na pytanie, dlaczego wybierają usługi cebulowe, poza tym, że oferują one dobre bezpieczeństwo (i to bezpieczeństwo jest takie samo dla wszystkich). Chciałbym jednak, żeby przestali z nich korzystać, ponieważ nie potrzebują ich tak, jak wielu innych ludzi na świecie”.

—Jaka strona w „ciemnej sieci” jest najczęściej odwiedzana?

„Prawdopodobnie myślisz, że to kartel narkotykowy czy coś w tym stylu, ale tak nie jest. Wiesz, co to jest? Facebook . Facebook to największa strona w darknecie. To dlatego, że w 2016 roku przeprowadzili wewnętrzne badanie swoich użytkowników i odkryli, że milion osób łączyło się z Facebookiem za pomocą Tora. Oczywiście ci ludzie chcieli prywatności. Niektórzy mieszkali w krajach, gdzie Facebook jest zablokowany, więc oczywiście chcieli korzystać z narzędzi takich jak Tor, aby uzyskać do niego dostęp. Dlatego w Facebooku pomyśleli: „Powinniśmy się zaangażować i zrobić swoje: zaoferować usługę .onion, aby użytkownicy wiedzieli, że faktycznie łączą się z Facebookiem, z kompleksowym szyfrowaniem”.

—Coś, co zrobiły nawet niektóre media.

—Dokładnie, od tego czasu BBC stworzyło serwis cebulowy, „The New York Times” również, ProPublica, Reddit … Wiele stron internetowych tworzy własne wersje Tora, nie dlatego, że jest „ciemny”, ale dlatego, że chcą dać swoim użytkownikom możliwość wyboru poziomu prywatności.

—Czy Tor stanowi krok w kierunku walki z enszityzacją Internetu, opisaną przez Cory’ego Doctorowa , czyli procesem, w wyniku którego narzędzia, których używamy, zubażają doświadczenie użytkownika?

Najważniejsza w tym wszystkim jest społeczność: ludzie na całym świecie, którzy podzielają nasze wartości i chcą, aby świat był lepszym miejscem. Niektórzy z nich byli online już 20 lat temu i wiedzą, że może być lepiej. Z drugiej strony, są wielkie korporacje, które skupiają się tylko na zarabianiu pieniędzy teraz i nie dbają o przyszły rok. Proces „enshittyfikacji” jest realny i dotyczy każdej firmy nastawionej na zysk. Jednak budowanie społeczności, ludzi, którzy robią to nie dla zysku, ale dla dzielenia się pomysłami lub możliwości rozmowy z osobami podzielającymi ich wartości, jest naprawdę ważne i musimy pomóc mu odnieść sukces.

—Jaki jest Twoim zdaniem ostateczny cel Tora?

Częścią celu Tora jest umożliwienie ludziom dostępu do internetu, jakiego pragną: niezależnie od tego, czy oznacza to przeglądanie stron bez śledzenia, czy prowadzenie strony, która nie śledzi użytkowników. Chcemy umożliwić ludziom budowanie świata, jakiego pragną, i sprawić, by stał się on wystarczająco ważny i duży, by konkurować z dużymi korporacjami. Mamy problem z kapitalizmem i pogonią za krótkoterminowymi zyskami, ale nie każdy musi tak żyć. Projekty takie jak Tor pokazują, że wciąż istnieją alternatywy dla budowania bardziej wolnego internetu, nawet w obliczu dominującego modelu inwigilacji.

Clarin